Izpoved Dejana Orniga, informatorja, ki je za policijo vdiral v zasebno komunikacijo posameznikov

Zakaj in kako je Dejan Ornig vdrl v Facebook profile, e-pošto in ostalo elektronsko komunikacijo več kot 300 posameznikov.

Informator policije Dejan Ornig je med leti 2012 in 2015 v sodelovanju s policijo po lastni oceni vdrl v elektronsko komunikacijo več kot 300 oseb. Nekatere izmed njih so bile skoraj zagotovo nedolžne: v njihovo komunikacijo je vdrl, da je prišel do podatkov, ki jih je potreboval za vdore v komunikacijo domnevnih storilcev kaznivih dejanj.

Ornig je deloval brez odredb sodišča. Po ustavi mora policija za vsak poseg v zasebnost posameznikove komunikacije pridobiti sodno odredbo. V nasprotnem primeru so vsi dokazi, ki temeljijo na posegu v komunikacijo, na sodišču neveljavni. Ni jasno, koliko zaprtih za kazniva dejanja so tako sodišča obsodila na podlagi z nezakonitimi vdori pridobljenih dokazov. Ornigovo sodelovanje s policijo tako kaže na hudo zlorabo policijskih poblastil, ki ima lahko daljnosežne pravne posledice.

Dejan Ornig je postal javnosti znan marca 2015, ko smo na podcrto.si objavili članek o vdoru v policijski komunikacijski sistem Tetra. Ornig je policijo že od leta 2013 opozarjal na varnostne pomanjkljivosti sistema, a brez uspeha. Policija je nato konec leta 2014 zabeležila vdor v njihove komunikacije. Zanj je okrivila Orniga. V kratkem se bo proti njemu zato pričel sodni postopek na okrajnem sodišču v Ljubljani.

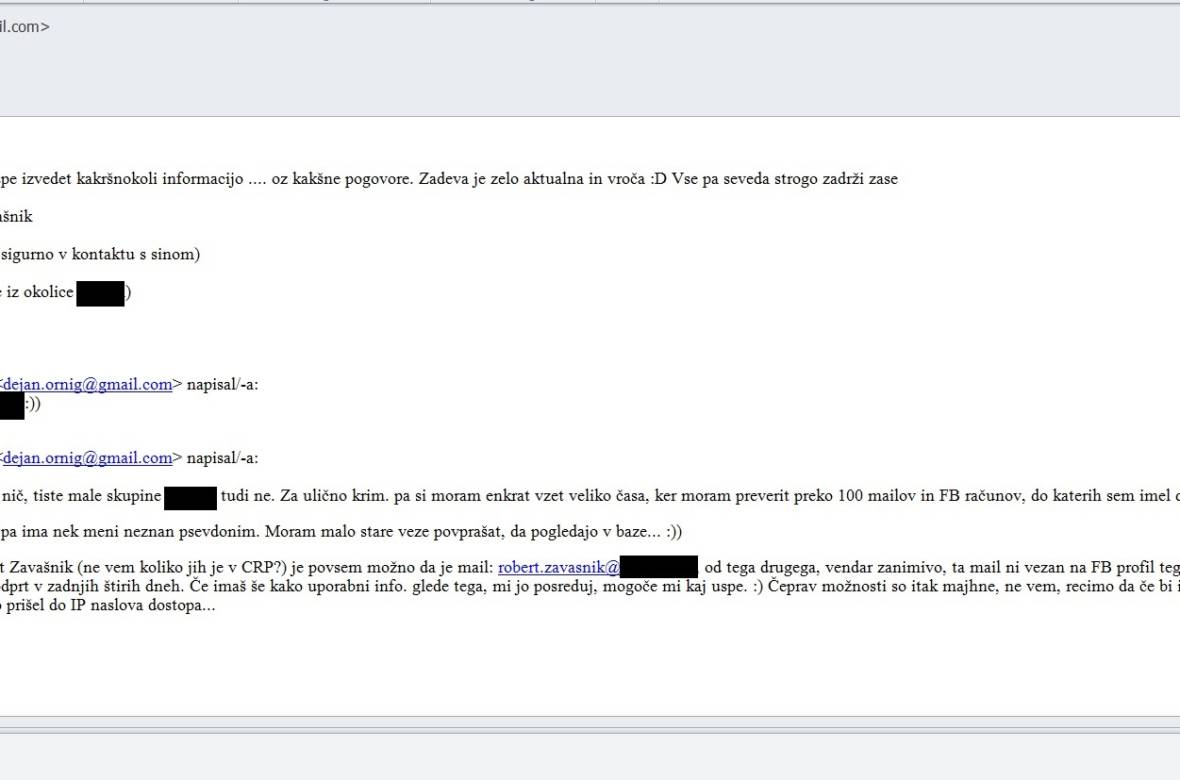

Ob preiskovanju varnostnih ranljivosti sistema Tetra, ki jih je Ornig izvajal na lastno pest od leta 2012, pa je ves ta čas v sodelovanju s policijo vdiral v zasebno elektronsko komunikacijo policiji sumljivih posameznikov. To zdaj dokazuje s korespondenco z dvema kriminalistoma, v kateri jima pošilja pridobljene podatke. V nadaljevanju objavljamo njegovo plat zgodbe.

Zgodba Dejana Orniga

Danes 26-letni Ornig se je s »hekanjem«, kot sam pravi, začel ukvarjati pred sedmimi leti – natančneje junija 2009, po napadu na gejevski lokal Cafe Open v Ljubljani in aktivista Mitjo Blažiča. »Začel sem pridobivati informacije na način, da sem spremljal objave na Facebooku. Začelo se je nedolžno.«

Do leta 2011 je Ornig na lastno pest zbiral imena in priimke oseb, ki so v svoji elektronski komunikaciji spodbujali k sovraštvu in nasilju. Tistega leta so poslanci sprejemali nov družinski zakonik, in v tem času je na spletu zasledil zapise o nasilju zoper LGBT skupnost – tudi fizičnem.

V tem letu je Ornig po lastni oceni vdrl v več kot 200 uporabniških računov Slovencev – večinoma v njihove račune na Facebooku. Svojo aktivnost je omenil znancu Klemnu Radetiču, ki je bil takrat kriminalist na oddelku za operativno analitiko policijske uprave Ljubljana.

Leta 2011 Ornig z Klemnom Radetičem še ni pričel sodelovati. Pravi pa, da je z anonimnih naslovov elektronske pošte in na anonimno telefonsko številko policije večkrat posredoval informacije o svojih odkritjih. Med drugim tudi pisanje nekega posameznika, ki je pozival k uboju istospolno usmerjene osebe. »Če sem takrat zaznal kakšno takšno zadevo, sem jo s Klemnom delil na kavi.«

Decembra leta 2012 se je po Ornigovih pojasnili začelo resno sodelovanje. Razlog so bile veslovenske ljudske vstaje in napadi, ki so jih na teh demonstracijah utrpeli policisti. Policisti so po Ornigovih besedah želeli, da bi jim pomagal pri identificiranju potencialnih napadalcev.

Od takrat dalje je Ornig vdiral ali poskušal vdreti v elektronsko korespondenco oseb, ki bi lahko bile vpletene v najrazličnejša kriminalna dejanja. Med njimi je bil tudi primer Zavašnik. Konec leta 2013, nekaj mesecev pred zastaranjem kazni Robertu Zavašniku, nekdanjemu lastniku diskoteke Lipa, so pričeli mediji intenzivno opozarjati, da se bo Zavašniki zaradi skrivanja v tujini izognil zaporu. »Klemen kliče mene, češ, ‘a lahko kaj za Zavašnika narediš.’,« pove Ornig. Zavašnik je bil zaradi v decembru 2005 povzročene splošne nevarnosti in posledične smrti treh deklet pred diskoteko Lipa obsojen na pet let zapora.

Kot je razvidno iz elektronskih sporočil med Ornigom in Radetičem je slednji Ornigu decembra 2013 posredoval podatke o imenih sestre, mame, očeta in bratranca Roberta Zavašnika. A Ornig v tem primeru ni uspel pridobiti informacij o njem: »Zavašnik je bil previden, ni bil neumen, ni se prijavljal na elektronske naslove.«

V začetku leta 2014 – točnega datuma se ne spominja – se je Ornig pri policiji registriral kot informator. »To pomeni, da podpišeš nek list. A tega lista ti ne dajo za domov.« Registrirali so ga pod imenom Picasso. Sodelovanje informatorja s policijo je po Ornigovih besedah potekalo takole: informator pridobljene podatke posreduje kriminalistu, slednji pa na podlagi teh podatkov napiše t. i. operativno informacijo. Operativna informacija vsebuje povzetek posredovanih podatkov in psevdonim informatorja. Višji policijski uslužbenci imajo po Ornigovih besedah vpogled v vse operativne informacije.

Iz operativnih informacij je bilo po Ornigovem prepričanju razvidno, da ima informator pod vzdevkom Picasso podatke o elektronski komunikaciji precej različnih oseb in skupin. Tako raznolike informacije bi bilo po Ornigovem mnenju nemogoče dobiti po »konvencionalni poti« – torej z osebnim stikom ali poznanstvom s sumljivimi osebami. »To so bile zaprte Facebook skupine, in če ne bi predhodno dobil gesel ali vdrl v 10, 15, 20 računov elektronske pošte, ne bi mogel priti do teh skupin.«

Po Ornigovi registracji se je sodelovanje s policijo spremenilo. Policija je zdaj Ornigu tudi naročala, katero osebo naj »preveri« oziroma pridobi podatke o njeni komunikaciji. Posredovali so mu tudi podatke, ki jih je Ornig potreboval za vdore, na primer datum rojstva osebe, ime matere, in podobno. »Brez tega vzajemnega sodelovanja ne bi šlo, ker so se po letu 2011 začele popravljati nekatere varnostne ranljivosti na spletu. Leta 2011 si lahko na Gmailu tisočkrat vpisal geslo, in je bilo s knjižnicami in surovo silo (avtomatičnim poskušanjem vpisa mnogo različnih gesel, op. a.) zelo enostavno priti do gesel.« Z izboljšanjem varnosti to ni bilo več mogoče, zato je Ornig za ugibanje gesel potreboval informacije policije. »Ogromno potrebnih podatkov sem pridobil tudi s socialnim inženiringom, še več z analizo javnih virov.«

Po njegovih besedah so bili za policijo zanimivi vsi podatki, ki jih je o sumljivi osebi pridobil: elektronski naslov, telefonska številka, informacije o samih kriminalnih aktivnostih.

Septembra 2014 je Radetič zapustil policijo, zato je Orniga povezal s kriminalistom Mitjo Mišigojem. Po Ornigovih besedah je sodelovanje takrat postalo še bolj intenzivno. Osebna srečanja so bila bolj pogosta, na srečanjih je bil občasno prisoten še en kriminalist.

Spremenila se je tudi tarča Ornigovih vdorov. Njegovo delo se je osredotočilo na pridobivanje podatkov o potencialnih skrajnežih v Sloveniji. »Pred tem sem se s kriminalisti dobival enkrat na teden do enkrat na dva tedna. Odvisno od aktualnosti zadeve, na kateri sem delal. Ko pa sem dobil novo nalogo, smo se dobili tudi dvakrat na teden. Najbolj vroče je bilo januarja in februarja lani, ko sem začel uporabniške profile, v katere sem vdrl, dostavljati na USB ključkih.« Informacij je bilo namreč toliko, da jih ni mogel več sam analizirati, pojasnjuje Ornig.

Na takšnih ključkih je po njegovih besedah policiji predal vse elektronske pogovore sumljivih oseb: klepete prek Skypa, Facebooka, forumov. »Toliko podatkov je bilo, da je imelo verjetno deset policijskih analitikov polne roke dela. Na posameznem ključku je bilo za eno osebo, ki je imela res veliko konverzacij, skupaj s fotografijami za 200 megabajtov podatkov.«

V tem obdobju je Ornig po lastni oceni policiji posredoval tudi osebne podatke več tisoč posameznikov, ki so imeli le to nesrečo, da so so se njihovi podatki nahajali v imeniku sumljive osebe. Večina uporabnikov ima danes pametne mobilne naprave, ki sinhronizirajo vse elektronske naslove in telefonske številke s socialnimi platformami. Ornig razloži, da lahko v tem primeru ob vdoru v posameznikov Facebook profil preneseš celoten telefonski imenik posamezne osebe. »Mimo vseh zakonov je policija tako prišla do zelo vročih informacij – do celotne socialne mreže nekega človeka. Za policijo so bile obenem ključne telefonske številke. Prvič zaradi analitične obdelave, drugič pa zaradi možnosti prisluškovanja taki osebi.«

Ornigu je policija po njegovih besedah za njegovo delo plačala skupaj 800 evrov – dvakrat po 150 v letu 2014 in 500 evrov lani. Denar naj bi šel iz »črnega fonda«, namenjenega policijskim sodelavcem. Policija denarjem iz črnega fonda menda ne razmetava: pred plačilom naj bi moral kriminalist na treh ali štirih straneh podrobno napisati, zakaj si je Ornig zaslužil denarno nagrado. Na pomanjkanje denarja kaže tudi odziv kriminalista Radetiča na Ornigovo vprašanje oktobra 2013, če »SKP (sektor kriminalistične policije, op. a.) še kar nima denarja za kako nagrado.« Radetič mu med drugim odgovori, da »SKP nima niti denarja za popravilo službenga avta :S stoji nam pred bajto :)«

»Tega definitivno nisem počel zaradi denarja,« pove Ornig.

Razmere so se konec leta 2014 za Orniga spremenile tudi zaradi primera Tetra. Neodvisno od sodelovanja s policijo pri vdiranju v elektronske komunikacije za policijo sumljivih posameznikov je Ornig že od leta 2012 na lastno pest analiziral varnost policijskega komunikacijskega sistema Tetra. Ornig je odkril, da komunikacija nekaterih služb, ki poleg policije uporabljajo Tetro, ni šifrirana, čeprav bi morala biti. Tako je lahko s primerno programsko opremo na primer poslušal pogovore vojaške policije. Komunikacija policije pa je namesto v šifriranem načinu včasih potekala v nešifriranem.

Ornig je policijo večkrat opozoril na svoje ugotovitve. A policija ob Ornigovih opozorilih ni ustrezno ukrepala, kar je potrdil tudi lanski notranji nadzor v policiji. Zgodbo o ranljivostih sistema Tetra je Ornig razkril mediju podcrto.si. Objavili smo jo sredi marca lani.

Dober mesec zatem, konec aprila lani, je policija pri Ornigu izvedla hišno preiskavo. Maja letos pa je bil med drugim zaradi domnevnih vdorov v Tetro Ornig s kaznovalnim nalogom obsojen na leto in tri mesece pogojnega zapora. Ornig se je na kaznovalni nalog pritožil, zato se bo v kratkem začela sodna obravnava.

Ornig je s kriminalistom Mišigojem sodeloval tudi po hišni preiskavi, ki so jo policisti izvedli konec lanskega aprila. Zadnje podatke, pridobljene z vdori, je Mišigoju posredoval maja lani.

Ornig se je za prekinitev sodelovanja z Mišigojem maja odločil zaradi po njegovem mnenju neprimernega zaslišanja, ki ga je z njim po hišni preiskavi glede Tetre opravil nek drug kriminalist. Med drugim so Ornigu po njegovih besedah v hišni preiskavi zasegli listek z desetimi imeni, za katere naj bi mu Mitja Mišigoj naročil, da jih »preveri«. Kriminalist naj bi eno izmed teh imen prepoznal kot policiji znano osebo in Orniga zasliševal, kako je z njim povezan. Ornigu so obenem med hišno preiskavo zasegli imitacijo policijske značke, za katero Ornig trdi, da je zbirateljski primerek, na zaslišanju pa naj bi mu kriminalist zaradi suma ponarejanja pokazal večstransko primerjano študijo zasežene značke z resnično policijsko značko. Ornig je bil maja letos nato s kaznovalnim nalogom obsojen tudi zaradi ponarejanja značke oziroma uradne listine.

Svoje delo za policijo se je Ornig javnosti odločil razkriti po ogledu dokumentarnega filma Citizenfour o žvižgaču Edwardu Snowdnu. »Poanta dokumentarca je bila ravno ta: če bi vsaka služba imela takšno moč nad državljani, se lahko poslovimo od demokracije.«

Na odločitev o razkritju njegovega sodelovanja s policijo javnosti je vplivala tudi njegova izkušnja z domnevno zlorabo moči policije. Med hišno preiskavo so Ornigu zasegli posnetke pogovorov nekdanjih sodelavcev in nadrejenega v njegovi prejšnji službi varnostnika v podjetju G4S. Ornig je takrat pojasnil, da je sodelavce in nadrejenega skrivaj posnel z namenom dokazati mobing svojem delodajalcu. Iz prepisov posnetkov, ki nam jih je posredoval Ornig, je namreč razviden žaljiv odnos nadrejenega in sodelavcev do njega. Nekdo iz policije je te posnetke domnevno posredoval nekdanjemu nadrejenemu in sodelavcem, ki jih je Ornig posnel – sledji pa so zoper Orniga vložili kazensko ovadbo. Toda, policija posnetkov po mnenju Ornigovega odvetnika Janeza Stuška ne bi smela posredovati dalje, saj morajo informacije o zasegu predmetov v hišni preiskavi do sojenja ostati tajne. Zato je Stušek proti neznanemu storilcu vložil kazensko ovadbo zaradi kršitve tajnosti postopka in zlorabe uradnega položaja ali pravic.

Ornig je konec letošnjega marca s svojimi vdori prostovoljno seznanil tudi specializirano državno tožilstvo.

***

Dejana Orniga je po njegovih besedah k »hekanju« spodbudil napad na Cafe Open. Tri napadalce na lokal je sicer policija s pomočja DNK dokazov našla. Nato pa jih je oktobra 2014 vrhovno sodišče oprostilo. Določbo zakona o policiji, ki je slednji dovoljevala večletno hranjenje DNK zapisa enega izmed osumljencev, je ustavno sodišče razglasilo za prekomeren poseg v zasebnost. Zato DNK dokaz, na podlagi katerega so izsledili enega izmed storilcev, ni bil veljaven. Ker je bil ta dokaz osnova za izsleditev drugih dveh sostorilcev, so bili v skladu s pravno doktrino sada zastrupljenega drevesa neveljavni tudi vsi ostali dokazi, pridobljeni v zvezi z napadom. Po tej doktrini namreč na sodišču ne velja noben dokaz, do katerega so organi pregona prišli na nezakonit ali neustaven način.

Dejanja Dejana Orniga bi lahko imela v sodnih postopkih podobne posledice. Ker je policija podatke o osumljencih prek Orniga pridobivala z nezakonitimi vdori, so tako zbrani dokazi na sodišču neveljavni. Tako kot tudi vsi ostali dokazi, zbrani na podlagi vdorov. Na primer: če policija telefonsko številko osumljenca pridobi na nezakonit način, so neveljavni tudi vsi dokazi, ki izhajajo iz prisluhov tej telefonski številki. Ornig sicer po lastnih besedah kriminalistov nikoli ni spraševal po usodi ljudi, katerim je vdrl v zasebno komunikacijo.

Kako je Ornig vdiral v Facebook profile posameznikov

Pogosto je imela neka oseba na svoj Facebook račun vezana dva naslova elektronske pošte. Med njimi je pogosto tudi hotmail račun. Toda, hotmail je imel varnostno ranljivost. Pri nekaterih ponudnikih elektronske pošte gre račun posameznika po določenem obdobju neaktivnosti v tako imenovano karanteno. To pomeni, da si računa z enakim naslovom pošte ne more odpreti nihče drug. Hotmail pa je po letu dni neaktivnosti račun izbrisal in omogočil, da neka druga oseba ustvari hotmail račun z enakim poštnim naslovom.

Precej oseb, ki je imelo Facebook profil povezano s hotmail računom, spletne pošte tega ponudnika ni uporabljalo že več kot leto dni. Ornig je tako na hotmailu ustvaril svoj uporabniški račun z naslovom pošte, ki je bil identičen naslovu osebe, kateri je želel vdreti v Facebook profil. Naslov elektronske pošte je bil skoraj vedno sestavljen iz (ime.priimek)@hotmail.com ali (psevdonim)@hotmail.com, zato ga je Ornig lahko uganil. Nato je Facebooku kot oseba, v profil katere je želel vdreti, sporočil, da je pozabil geslo, in da naj mu novo geslo pošlje na ustvarjni hotmail račun elektronske pošte. Ker Facebook seveda ni zaznal, da poštni predal zdaj kontrolira Ornig, je bila povezava za novo nastavitev gesla poslana na želen elektronski naslov.

Kasneje je Facebook začel zaostrovati varnostne mehanizme. Če je uporabnik trdil, da je pozabil geslo, in se hkrati na Facebook prijavil z drugega brskalnika ali IP naslova, je moral prepoznati fotografije šestih Facebook prijateljev, preden mu je Facebook na želeni naslov elektronske pošte poslal novo geslo. Kako je Ornig zaobšel ta mehanizem? »Imaš spletno storitev, kamor vpišeš skype ime uporabnika, ta storitev pa ti vrne IP naslov uporabnika. Obenem sem znal ponarediti IP naslov. Tako sem prišel tudi mimo novodobnih varnostnih mehanizmov na Hotmailu in Gmailu.«

Ornig pravi, da je v treh ali štirih primerih za vdore uporabil tudi tako imenovanega trojanskega konja. »Toda, temu sem se zelo izogibal, ker je takšne vdore težko izvesti na način, da ne puščaš sledi. Enostavno preveč časa ti vzame. Zato tega nisem masovno izvajal. To sem naredil le za tiste osebe, ki so bile najbolj zanimive.«

Nastanek tega članka ste omogočili bralci z donacijami. Podpri Pod črto

Deli zgodbo 0 komentarjev

0 komentarjev