Mobitelovo omrežje kljub zagotovilom Telekoma še slabo zaščiteno

Video: Prenos podatkov v Mobitelovem in Tušmobilovem omrežju GSM še ni ustrezno zavarovan.

Ljubljana – Agencija za pošto in elektronske komunikacije (Apek) je Telekom Slovenije in Tušmobil pred tednom dni pozvala, naj odgovorita na očitke o slabi zaščiti prenosa podatkov v svojem omrežju GSM. Utemeljitve Telekoma Slovenije o ustrezni zaščiti omrežja se ne skladajo z našimi ugotovitvami.

Prvič objavljeno 30. junija 2013 v časniku Delo

Pred dvema tednoma smo poročali, da Mobitelovo in Tušmobilovo omrežje uporabljata zastarel način kriptiranja prenosa podatkov po svojih omrežjih GSM, razvit v osemdesetih letih, imenovan A5/1. Tega je mogoče precej lahko razbiti in prisluškovati pogovorom ali celo ukrasti mobilno identiteto uporabnikov obeh omrežij. Boljši način kriptiranja podatkov, imenovan A5/3, ki ga je veliko težje razbiti, je na voljo že deset let, a ga oba operaterja v nasprotju s Simobilom ne uporabljata.

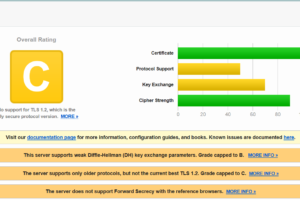

Apek je prejšnji teden Telekom in Tušmobil pozval, naj podata odgovor na ugotovljene ranljivosti omrežja. Uradno utemeljitev, zakaj je njihovo omrežje dobro zaščiteno pred vdori, so nam v sredo poslali iz Telekoma Slovenije. V njej med drugim poudarjajo, da »trditve, da je bila v Mobitelovem omrežju zlorabljena identiteta, niso resnične«, in to kljub temu, da smo na spletni strani Delo.si pred dvema tednoma objavili videodokaz vdora in prevzema identitete mobilnega telefona, priključenega v Mobitelovo omrežje. V zvezi z načinom kriptiranja podatkov pa pišejo, da uporabljajo oba načina, manj primernega A5/1 in boljšega A5/3, odvisno od tega, katerega posamezen mobilni telefon podpira. Res je, da kriptiranja A5/3 starejši mobilniki ne podpirajo, zato je pri prenosu podatkov med njimi nujna uporaba A5/1. A uporaba teh mobilnikov je pri nas redka. Pri preverjanju šestih Mobitelovih baznih postaj v Ljubljani in njeni okolici, izvedenem v četrtek, s strokovnjaki na nobeni izmed njih nismo zaznali uporabe načina kriptiranja A5/3.

V Tušmobilu so medtem na večkrat zastavljeno vprašanje Dela o ranljivostih njihovega omrežja GSM odgovorili, da je »omrežje Tušmobila varno in zavarovano v skladu z vsemi sodobnimi varnostnimi standardi«. Vendar analiza kaže, da tudi Tušmobil uporablja le neprimeren standard kriptiranja podatkov A5/1, kar omogoča razmeroma lahko krajo identitete uporabnika njihovega omrežja.

Poziv Telekomu

Telekom Slovenije smo pozvali, naj nam sporoči lokacijo vsaj ene bazne postaje, ki omogoča tudi način kriptiranja A5/3 za tiste telefone, ki ga podpirajo. Odgovorili so nam, da »teh podrobnosti iz razumljivih razlogov ne moremo javno razkrivati«. Poudarili pa so, da »boljše zaščite, kot jo imamo v našem omrežju GSM, nima nobeno omrežje na svetu«.

Spodaj si oglejte videoposnetek kraje identitete v Tušmobilovem omrežju.

http://www.youtube.com/watch?v=90XzJBy4cFo

Nastanek tega članka ste omogočili bralci z donacijami. Podpri Pod črto

Deli zgodbo 0 komentarjev

0 komentarjev