Kako je policija leta zavajala s stroški gradnje in zmogljivostjo sistema Tetra

Napačne in celo namerno sfrizirane ocene o zmogljivosti sistema Tetra ogrožajo varnost policijskih komunikacij in s tem tudi varnost države.

Decembra lani se je slovenski policiji zgodila ena izmed najhujših nočnih mor. V njen domnevno dobro zaščiten komunikacijski sistem je vdrl neznani napadalec in prisluškoval zaupnim pogovorom policistov.

Možnost vdora je bilo moč predvideti. Že jeseni 2013 je namreč študent fakultete za varnostne vede Dejan Ornig pristojne v policiji poskušal opozoriti na hude pomanjkljivosti v komunikacijskem sistemu policije, imenovanem Tetra. Pogovori v tem sistemu bi morali biti šifrirani, a pri vseh pogovorih temu ni bilo tako. Ornig je namreč ugotovil, da so bili nekateri pogovori policistov zaradi neznanega razloga nešifrirani. Toda: Ornigu policisti niso namenjali pretirane pozornosti.

Ob lanskem vdoru pa je neznanemu napadalcu uspelo omrežje Tetra ukaniti tako, da je pogovore, ki bi morali biti šifrirani, prenašal v nešifriranem načinu. To mu je omogočilo prisluškovanje pogovorom.

Pozneje se je izkazalo, da je Tetra policistom namerno omogočala tako šifrirane kot nešifrirane pogovore. To dejstvo je izrabil napadalec in zaobšel šifriranje. Policija je sicer po vdoru sistem popravila tako, da ta ne omogoča več nešifrirane komunikacije.

Ob razkritju decembrskega vdora marca letos se je postavljalo vprašanje, zakaj je policija do vdora omogočala nešifrirano komunikacijo v sistemu Tetra. Jasnega odgovora na to vprašanje ni bilo. Dokumenti, ki smo jih pridobili, in poznejše izjave policistov kažejo na to, da je policija z omogočanjem nešifrirane komunikacije poskušala prikriti svoje večletno zavajanje o zmogljivosti in stroških sistema Tetra v Sloveniji.

Komunikacija v šifrirnem načinu namreč zahteva zmogljivejše omrežje od nešifrirane komunikacije. Ker pa omrežje Tetra kljub drugačnim zagotovilom policije povsod po Sloveniji ni dovolj zmogljivo, so lahko na slabše pokritem slovenskem ozemlju potekali le nešifrirani pogovori. To je letos poleti v odgovoru poslancu Andreju Širclju javno priznalo tudi ministrstvo za notranje zadeve. A z omogočanjem nešifrirane komunikacije je policija tvegala prisluškovanje lastnim pogovorom.

Za zagotovitev dovolj zmogljivega omrežja v zadostnem delu države bi morala Slovenija v omrežje Tetra vložiti precej več milijonov evrov od že porabljenih več kot 20 milijonov evrov in predvidenih 31 milijonov evrov za prihodnjih deset let. A to dejstvo policija še danes poskuša skriti.

Policija sicer javno vseskozi poudarja, da omrežje Tetra po njenih ocenah trenutno pokriva le okoli dve tretjini Slovenije in da bi za dograditev omrežja potrebovala dodatne milijone evrov. Ob tem pa s friziranjem izračunov o zmogljivosti omrežja in posledično o količini opreme, ki je potrebna za primerno pokritost terena, umetno znižuje višino dodatnih stroškov za potrebno dograditev omrežja. Obenem pa so po naših ugotovitvah napačni izračuni poskrbeli tudi za to, da v tistih delih države, ki bi jih morala Tetra ustrezno pokrivati, prihaja do težav pri komuniciranju. Poglejmo, kako smo prišli do teh ugotovitev.

Kako se je gradilo omrežje Tetra

Andrej Bračko, vodja policijskega Urada za informatiko in telekomunikacije (UIT), ki skrbi za sistem Tetra, je marca v pogovoru za podcrto.si poudaril, da je bila do takrat prioriteta geografska širitev komunikacijskega sistema in ne njegova varnost. Kot rečeno, danes Tetra po trditvah policije pokriva okoli dve tretjini Slovenije, saj je za pokritost celotne države zmanjkalo denarja. Ključni vprašanji, ki se odpirata, pa sta: kolikšna bi bila zadostna pokritost ozemlja, predvsem pa, koliko nas bo to stalo?

Potrebna Tetrina infrastruktura za pokrivanje določenega ozemlja se meri s številom baznih postaj. Bazne postaje so nekakšne antene, ki so razporejene po ozemlju, nanje pa se nato povežejo radijske postaje (po domače walkie-talkieji) policistov. Sistem Tetra v tem oziru deluje enako kot sistem (mobilne) telefonije GSM, ki ga uporabljamo ostali državljani.

Posamezna bazna postaja ima omejen doseg. Zato je treba z natančnimi izračuni določiti, koliko baznih postaj je potrebnih za pokritje nekega ozemlja – na primer celotne Slovenije. Več baznih postaj pa seveda pomeni višji strošek za gradnjo omrežja.

In prav izračuni zmogljivosti omrežja so predmet vročih polemik, po naših ugotovitvah pa tudi namernih zavajanj policije. Dokumenti namreč kažejo, da policija, ki je bila odgovorna za graditev sistema Tetra, najprej vrsto let ni opravila ustreznih izračunov, leta 2011 pa je nato izračune namerno prikrojila tako, da kažejo manjšo potrebo po baznih postajah od dejanske. S tem pa seveda umetno znižujejo tudi stroške dograditve Tetre. Dokaze za to vsebujejo dozdajšnje študije in ostali uradni dokumenti, povezani s Tetro.

Kot smo že pisali, je policija pilotno infrastrukturo za omrežje Tetra, ki je med drugim vsebovala šest baznih postaj, za 2,2 milijona evrov naročila leta 2002. To omrežje je postavila na področju nekdanje policijske uprave Krško za boljše nadzorovanje južne meje.

A pred nakupom ni policija opravila niti ene resne tehnične študije graditve sistema. Vse, kar je policija takrat imela, je dokument z imenom »Študija uvajanja sistemov radijskih zvez TETRA«, ki jo je pripravilo podjetje Mibo po naročilu Uprave RS za zaščito in reševanje (URSZR). Po besedah Igorja Bogataja, ki je pri policiji odgovoren za Tetro, je policija izvedla še nekaj testiranj zmogljivosti omrežja z eno ali dvema Tetrinima baznima postajama.

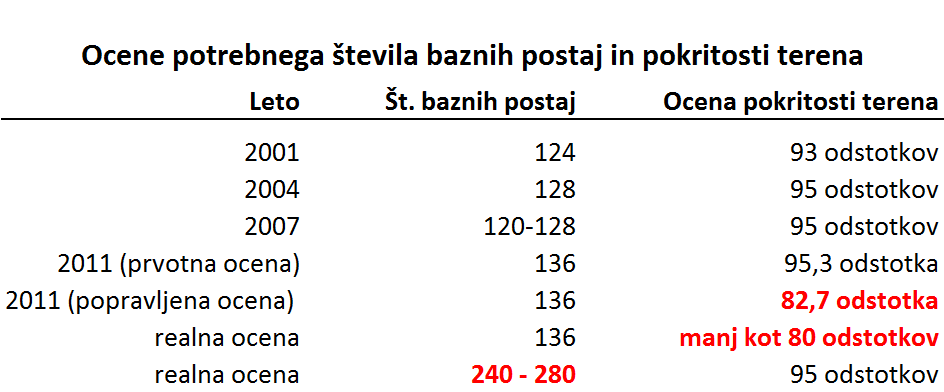

Čeprav zveni naslov dokumenta podjetja Mibo precej resno, študija ni temeljila na analizi zmogljivosti Tetre. Podlago za izračun, koliko baznih postaj potrebuje Slovenija, namreč predstavljajo karakteristike komunikacijskega sistema, imenovanega NMT. Tetra je digitalni sistem, NMT pa analogni, zato med sabo nista primerljiva. Študija podjetja Mibo je sicer na podlagi značilnosti sistema NMT predvidevala, da potrebuje Slovenija za zadovoljivo, 93-odstotno pokritost terena s Tetro, 124 baznih postaj.

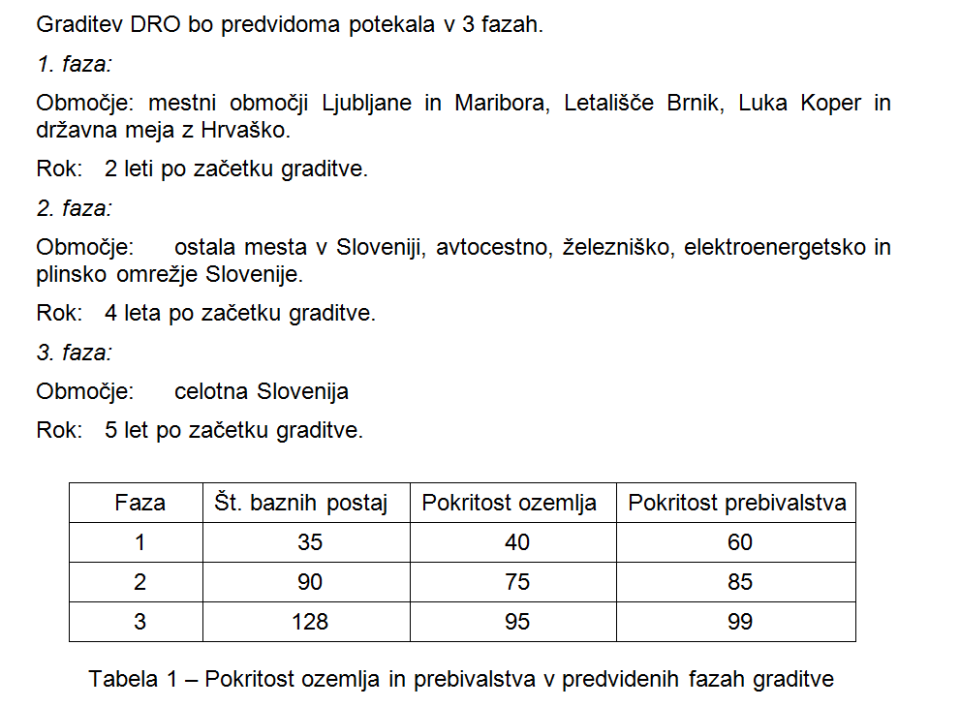

Policija je prvi uradni dokument v zvezi s Tetro, imenovan »Strategija graditve enotnega digitalnega radijskega omrežja državnih organov Republike Slovenije«, pripravila šele leta 2004. Na podlagi tega dokumenta je nato zgradila večino trenutnega sistema Tetra, ki vsebuje 80 baznih postaj in po navedbah policije pokriva dve tretjini Slovenije. Med letoma 2004 in 2007 je namreč omrežje povečala s 6 na okoli 70 baznih postaj.

V strategiji iz leta 2004 so potrebe po baznih postajah za pokritje Slovenije ocenjene nadvse podobno kot v študiji podjetja Mibo iz leta 2001. Ocena v strategiji je namreč predvidevala 128 baznih postaj za 95-odstotno pokritje terena. Spomnimo, po Mibovi študiji bi za 93-odstotno pokritje Slovenije policija potrebovala 124 baznih postaj.

A vse te ocene so imele eno hudo pomanjkljivost. Tako kot pri Mibovi študiji je šlo tudi v strategiji iz leta 2004 za predvidevanja in ne dejanske meritve zmogljivosti omrežja. Slovenija je sicer v tistem času že imela postavljeno pilotno omrežje Tetra s šestimi baznimi postajami na območju Krškega.

Na tem omrežju bi lahko policija opravila vse potrebne meritve in s tem dobila natančno število baznih postaj, potrebnih za pokritje Slovenije – pa jih ni.

Teh meritev ni opravila niti leta 2007, ko je predstavila novo strategijo gradnje slovenskega digitalnega omrežja. Številke v tej strategiji so podobne kot v tisti iz leta 2004: 120 do 128 baznih postaj za 95-odstotno pokritje Slovenije.

Slovenija je sicer takrat že imela postavljenih 70 baznih postaj. V letu 2008 jih je postavila še deset, nato pa se je gradnja omrežja do danes ustavila.

Začuda se je nato policija leta 2011 le odločila opraviti študijo dejanske zmogljivosti Tetre, ki bi temeljila na natančnih izračunih. A pri izdelavi te študije oziroma, strokovno rečeno, tehnične dokumentacije se je zapletlo. Uradno je bila študija potrjena šele novembra 2013, v vmesnem obdobju pa so potekali hudi boji med policijo, podjetjem Subnet, ki je študijo izdelalo, in upravo RS za zaščito in reševanje. Kot je razvidno iz dokumentov, ki smo jih pridobili, je namreč s prikrojevanjem izračunov in zavajanjem pri njihovi interpretaciji policija želela prikriti, da so bile vse dotakratne ocene o potrebah po baznih postajah v Sloveniji in s tem tudi stroški projekta močno podcenjeni.

Kaj je bil srž spotike? Podjetje Subnet, ki je študijo pripravilo, je najprej izmerilo zmogljivosti obstoječega omrežja v Sloveniji. Rezultati teh meritev za policijo niso bili razveseljujoči. Pokazali so namreč, da je zmogljivost omrežja precej slabša od predvidevanj v študiji podjetja Mibo iz leta 2001 in obeh strategij za gradnjo digitalnega omrežja: tiste iz leta 2004 in tiste iz leta 2007. To pa pomeni, da potrebuje Slovenija za pokritje 95 odstotkov svojega ozemlja, kar je bil do takrat cilj policije, precej več kot le 120 do 130 baznih postaj.

Zakaj je policija natančne meritve zmogljivosti omrežja naročila šele leta 2011, torej po tem, ko je že postavila 80 baznih postaj in za omrežje zapravila že več kot dvanajst milijonov evrov? Milan Križaj, vodja sektorja za operativno-tehnične sisteme na Uradu za informatiko in telekomunikacije generalne policijske uprave, v takem pristopu ne vidi težav. »Do polovičke [izgradnje omrežja] se brez tehnične dokumentacije da priti, naprej pa ne,« je povedal za podcrto.si. »To je tako, kot storite doma, ko si postavljate brezžično internetno omrežje (WIFI). Najprej ga postavite in šele nato vidite, kam boste postavili oddajnik,« doda. Strokovnjaku, s katerim smo govorili, a se zaradi občutljivosti problematike noče izpostavljati, pa se takšen način dela – postavljanje več milijonov vrednega omrežja brez primerne tehnične dokumentacije – zdi nezaslišano.

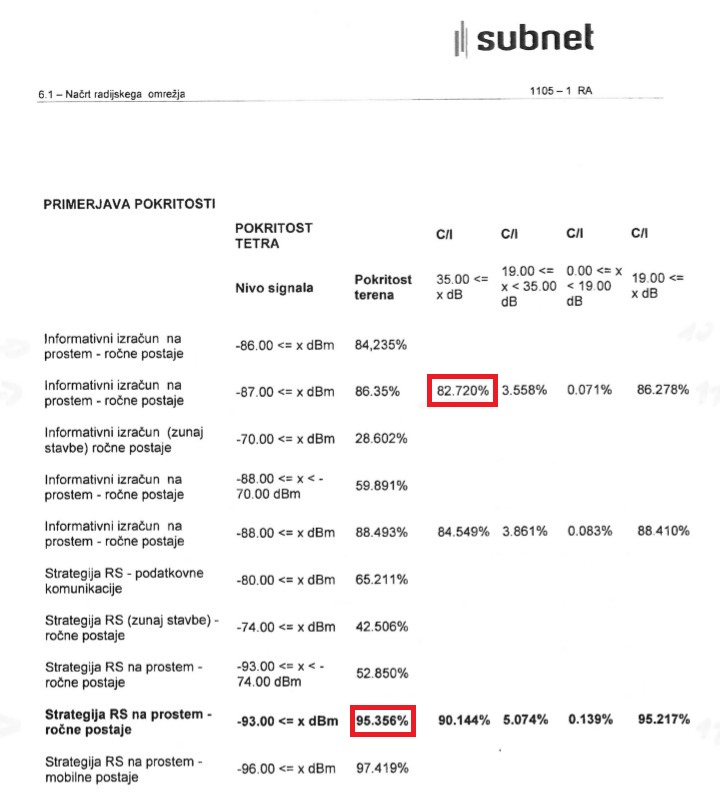

Med izdelavo tehnične dokumentacije so se začele dogajati nenavadne reči. Kot rečeno, je podjetje Subnet najprej izračunalo domet Tetrine bazne postaje in ugotovilo, da je ta slabši od predvidevanj. A nato je ta izračun iz neznanega razloga zavrglo in kot domet bazne postaje upoštevalo preveč optimistična predvidevanja iz strategije za gradnjo omrežja Tetra iz leta 2007. Spomnimo, ta predvidevanja niso temeljila na nikakršnih realnih izračunih. Na podlagi teh lažnih predvidevanj je nato podjetje Subnet dobilo izračun, ki je bil precej po volji policije: s 136 baznimi postaji bi pokrili 95,3 odstotka slovenskega ozemlja. Število potrebnih postaj je sicer za okoli deset višje kot pri prejšnjih izračunih, a 136 baznih postaj je še vedno v skladu s prejšnjimi predvidevanji. Spomnimo, strategija iz leta 2007 je predvidevala od 120 do 130 baznih postaj za 95-odstotno pokritost ozemlja.

Policija je ta rezultat rade volje sprejela. Z njim se niso strinjali le pri upravi RS za zaščito in reševanje. Zato se je med policijo in URSZR začela prava mala papirnata vojna. Kot je razvidno iz dokumentov, ki nam jih je na našo zahtevo posredovala policija, so uslužbenci URSZR policijo in podjetje Subnet večkrat opozorili, da izračuni temeljijo na napačnih podatkih o dometu baznih postaj. V enem izmed dopisov URSZR ministrstvu za notranje zadeve je celo zapisano, da je podjetje Subnet na enem izmed sestankov z URSZS izjavilo, da so mu uporabo prirejenih podatkov za izračune naročili pri policiji.

URSZR je obenem vseskozi zahtevala, da podjetje Subnet izračune opravi na podlagi dejansko izmerjenih zmogljivosti baznih postaj in ne na podlagi prirejenih podatkov. Te izračune je nato podjetje Subnet, sicer šele leta 2013, opravilo in rezultati so bili precej drugačni od prvotnih. Po novih izračunih bi namreč 136 baznih postaj pokrilo le slabih 83 odstotkov ozemlja in ne več 95 odstotkov ozemlja, je razvidno iz dokumentov, ki smo jih pridobili.

Strokovnjak, s katerim smo se pogovarjali, sicer dvomi tudi v ta izračun. Po njegovem bi po pravilnem izračunu s 136 baznimi postajami lahko pokrili le slabih 80 odstotkov Slovenije. Torej le 15 odstotkov več od tega, kar zdaj policija pokriva z 80 baznimi postajami, in 15 odstotkov manj od zadovoljive pokritosti Slovenije.

Razlika med 80 odstotki in 95 odstotki pokritosti države, kolikršno so do leta 2011 predvidevale študije, se ne zdi velika. A v resnici je precejšnja. Zaradi tehničnih značilnosti Tetre namreč potreba po baznih postajah za pokritje ozemlja ne raste linearno, temveč eksponentno. Za vsak nadaljnji odstotek pokritosti tako potrebujemo več baznih postaj kot za prejšnjega. Če realni izračuni kažejo, da lahko s 136 postajami pokrijemo le okoli 80 odstotkov ozemlja, koliko jih torej rabimo za 95-odstotno pokritost – torej pokritost, kot bi jo policija potrebovala?

Policija odgovora na to vprašanje nima. Strokovnjak, s katerim smo se pogovarjali, pa na podlagi izkušenj s Tetro v Sloveniji primerljivih državah ocenjuje, da bi za primerno pokritje terena potrebovali med 240 in 280 baznih postaj.

Te ocene so visoke tudi zato, ker podjetje Subnet pri svojih izračunih ni upoštevalo šifriranja. Tudi policija priznava, da izračunov za primer šifrirane komunikacije v Tetri nimajo, čeprav so se za sistem Tetra odločili prav zaradi možnosti šifrirane komunikacije, ki onemogoča prisluškovanje pogovorom policije. A šifrirana komunikacija zahteva zmogljivejše omrežje kot nešifrirana. To pa spet pomeni več baznih postaj, kot jih predvidevajo obstoječi izračuni.

Kakšne bodo posledice?

Iz celotne zgodbe je torej razvidno, da se je policija v večdesetmilijonski projekt Tetra podala brez kakršnih koli realnih izračunov, koliko infrastrukture bo morala kupiti in koliko jo bo to stalo. Nato pa je med opravljanjem realnih izračunov želela prikrojiti podatke tako, da bi zakrila prvotne optimistične napovedi glede potreb po infrastrukturi.

Naše delo omogočate bralci. Do sredine decembra zbiramo 15.000 evrov za naše nadaljnje delovanje. Podprite nas z donacijo.

Za komentar izračunov smo prosili tudi policijo. Milan Križaj z generalne policijske uprave je različne ocene o pokritosti Slovenije komentiral takole: med letoma 2001 in 2007 so ocenjevali, da bodo potrebovali od 124 do 128 baznih postaj. Po izračunih projektne dokumentacije iz leta 2011 pa, da bodo potrebovali 136 baznih postaj. Razlika je majhna. »Te naše ocene so se izkazale za odlične!« zatrdi Križaj. Ob tem pa v pogovoru z nami pozabi omeniti, da bi morali po zatrjevanju vseh dokumentov do leta 2011 z med 124 do 128 baznimi postajami pokriti 95 odstotkov slovenskega ozemlja, študija iz leta 2011 pa je pokazala, da ga bo pokritega le okoli 80 odstotkov.

Vprašanje, ki se ob tem postavlja samo od sebe, je: koliko nas bo Tetra torej stala? Odgovor je izmuzljiv in poln nejasnosti. Iz pridobljene dokumentacije so namreč razvidne izjemno čudne ocene stroškov za sistem Tetra.

Prva ocena stroškov za omrežje s 136 baznimi postajami je nastala leta 2013, ko je policija tako imenovane promotorje (zasebna podjetja, ki prodajajo Tetro) pozvala, naj oddajo okvirno ceno za izgradnjo popolnoma novega omrežja Tetra in njegovo vzdrževanje za obdobje 15 let. Novo omrežje je bilo treba zgraditi, ker je bilo takratno omrežje dotrajano. Najugodnejša ponudba je znašala dobrih 85 milijonov evrov za 15 let oziroma 5,7 milijona evrov na leto. V to ceno niso vštete radijske postaje, so pa všteti vsi ostali stroški za delovanje omrežja. Za celotno postavitev, vzdrževanje in pravilno delovanje omrežja bi po tem scenariju poskrbelo zasebno podjetje, ki bi dobilo razpis za postavitev novega omrežja Tetra.

Toda, v kolikor upoštevamo dejstvo, da bi omrežje s 136 baznimi postajami pokrilo le slabih 80 odstotkov Slovenije, za primerno, 95-odstotno pokritost pa bi potrebovali dvakrat več baznih postaj, lahko čez prst izračunamo, da bi Slovenijo Tetra v 15 letih stala okoli 170 milijonov evrov oziroma 11 milijonov evrov na leto in ne 85 milijonov evrov oziroma 5,7 milijona evrov na leto.

Zakaj želi torej policija prikazati nižjo potrebo po baznih postajah in s tem nižjo ceno omrežja? Strokovnjak, s katerim smo se pogovarjali, poudarja, da se je nekaj podobnega, kot razkrivamo v tem članku, pred časom dogajalo tudi v nekaterih drugih evropskih državah s sistemom Tetra. Tudi tam so bila predvidevanja o zmogljivosti omrežja pred gradnjo preoptimistična, nato pa so sledili škandali. Razlika med nami in temi državami je v tem, da se pri nas zadeve še kar pometajo pod preprogo. Policija pa bi se po njegovem mnenju resnično ceno vladi lahko bala razkriti tudi zato, ker ji vlada tako visoke investicije v Tetro najverjetneje ne bi potrdila oziroma bi lahko zahtevala odgovornost za pretekle preoptimistične ocene.

Ta bojazen policije bi lahko botrovala tudi nenavadni oceni stroškov Tetre v najnovejši dokumentaciji: 8. oktobra letos je vlada namreč sprejela sklep o nadaljnji gradnji omrežja Tetra v Sloveniji s 136 baznimi postajami. V prilogi k sklepu so razvidni tudi predvideni stroški projekta, tokrat za desetletno obdobje. In tu se zgodi nenavaden izračun. V kolikor bi postavitev, vzdrževanje in skrb za delovanje omrežja prevzelo zasebno podjetje, naj bi ti znašali 45,2 milijona evrov v desetih letih oziroma 4,52 milijona evrov na leto. Spomnimo, leta 2013 je bila najugodnejša ponudba zasebnega podjetja 5,7 milijona evrov na leto – torej skoraj milijon evrov več.

Od kod ta razlika? Policija preprosto predvideva, da bodo pri dejanskem javnem naročilu od podjetja dobili 20-odstotni popust. Gradivo nato predstavi tudi oceno stroškov, če bi država sama kupila, postavila, vzdrževala in skrbela za delovanje sistema Tetra. V tem primeru naj bi stroški znašali 3,1 milijona evrov na leto oziroma kar za tretjino manj od scenarija, po katerem bi za omrežje skrbelo zasebno podjetje. Kako bi država dosegla te bistvene prihranke, vladno gradivo ne pojasnjuje.

Ob tem se ne sme pozabiti, da bi za primerno pokritost Slovenije potrebovali okoli dvakrat več baznih postaj od predvidenih. Tudi po najbolj optimističnem scenariju bi torej država za omrežje Tetra plačala okoli 6 milijonov evrov na leto in ne predvidenih 3,1 milijona evrov. Če sklepamo na podlagi podatkov s trga, pa je najbolj realistično, da bi država za Tetro plačala okoli 11 milijonov evrov na leto. Lahko se torej zgodi, da bomo za primerno pokritost s Tetro plačali do štirikrat več od trenutnih zagotovil vlade in policije. Oziroma, da bomo plačali dvakrat več od predvidenih stroškov, a bo ob tem Tetra pokrivala le 80 namesto 95 odstotkov Slovenije.

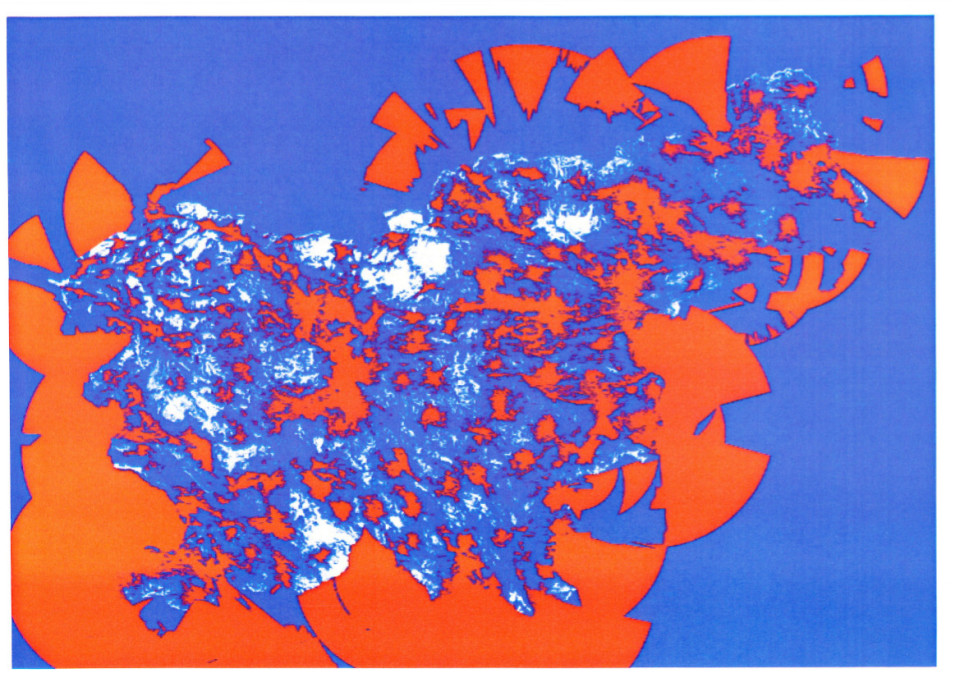

Policiji bi tako, kot se ji je to zgodilo leta 2009, utegnilo tudi tokrat zmanjkati denarja za primerno pokritost Slovenije. Po zemljevidih pokritosti, ki smo jih pridobili, bi v primeru postavitve le 136 baznih postaj trpela predvsem podeželska območja Slovenije. Na teh namreč policisti ne bi mogli komunicirati med sabo. To pa lahko bistveno ogrozi varnost na teh ozemljih.

Lahko pa se tudi zgodi, da bo vlada policiji naknadno odobrila dodatna sredstva za izgradnjo primernega omrežja Tetra. V tem primeru bi policijske skrivalnice s pokritostjo in stroški omrežja uspele. Vprašanje pa je, kakšno sporočilo bi tak »uspeh« dal drugim javnim organom, ki se prav tako borijo za sredstva iz državne malhe.

Nastanek tega članka ste omogočili bralci z donacijami. Podpri Pod črto

Deli zgodbo 6 komentarjev

6 komentarjev

Stevo 6. 12. 2015, 20.13

http://www.policija.si/index.php/component/content/article/35-sporocila-za-javnost/81949-netono-poroanje-spletnega-portala-pod-rto-v-zvezi-z-radijskim-sistemom-tetra-odziv-policije?lang=

Anže Voh Boštic 6. 12. 2015, 22.22

V kolikor pazljivo preberete naše članke o Tetri in odgovor policije vidite, da policija v odgovoru naših glavnih ugotovitev z ničemer ne zavrne. Ob tem ne odgovori na bistveno vprašanje: kako bodo zagotovili varnost na ozemlju, ki bo ostalo nepokrito s Tetra signalom.

Boštjan Tavčar 22. 12. 2015, 20.10

Ali Policija v svojem odgovoru zavaja?

https://www.facebook.com/bostjan.tavcar.9/posts/10205536814035746?pnref=story

TadejM 14. 1. 2016, 20.19

"A šifrirana komunikacija zahteva zmogljivejše omrežje kot nešifrirana. To pa spet pomeni več baznih postaj, kot jih predvidevajo obstoječi izračuni."

Zanimivo bi bilo vedeti, kakšen šifrirni algoritem uporabljajo za šifriranje podatkov. Ravnokar sem namreč zaširiral MP4 video z velikostjo 893333142 bytov (kar je 851 MB) z des3 algoritmom in dobil datoteko velikosti 893333160, kar je 2 milijoninki odstotka več kot osnovna nešifirana datoteka.

Če isto nešifirano datoteko zašifriram pa z aes-256-cbc pa je velikost datoteke 1209722000, kar je 35% več kot nešifirana datoteka.

Če uporabljajo na primer des3, potem ni potrebnih dodatnih baznih postaj, če pa uporabljajo aes-256-cbc pa verjetno da, ker je količina podatkov, ki jo je potrebno prenesti večja. Sicer sami večji prenos podatkov še ne pomeni, da je potrebno več baznih postaj. Odvisno je tudi, kakšno količino podatkov so sposobne v določenem časovnem intervalu prenesti. Če je veliko hkratnih pogovorov, potem je postaja bistveno bolj obremenjena. Lako pa sklepamo, da ob manj poseljenih področjih hribovja, je manj prebivalstva in tako manj potrebne komunikacije.

Zanimivo bi bilo vedeti, kakšen šifrirni algoritem uporabljajo, ker od tega je odvisno, koliko baznih potaj bi dodatno potrebovali.

Kako sem naredil test (glejte "encrypt file"):

http://osxdaily.com/2012/01/30/encrypt-and-decrypt-files-with-openssl/

http://tombuntu.com/index.php/2007/12/12/simple-file-encryption-with-openssl/

Anže Voh Boštic 14. 1. 2016, 20.43

Tetra uporablja TEA algoritem: glej http://www.tandcca.com/Library/Documents/About_TETRA/stndrd_crptgrphy_algrthms_ed4.pdf

Nisem tehnični strokovnjak ampak jaz zadevo razumem takole: Ne gre se za velikost file-a ampak za kakovost prenosa podatkov. Pri nešifrirani komunikaciji sistem tolerira (manjšo) izgubo podatkov med prenosom, ki se zgodi pri večjih oddaljenostih od bazne postaje. Četudi se izgubi nekaj podatkov lahko nekdo še kar razume kaj jaz govorim po zvezi. Pri šifrirani komunikaciji pa je zadeva drugačna ker se mora prenesti šifrirni ključ, tu pa seveda izgube podatkov ne sme biti. V kolikor je to rezultira v tem da šifrirni ključ ni pravilno prenešen in zato šifrirna komunikacija ni možna. Zato morajo biti bazne postaje v omrežju bolj skupaj - da ne pride do izgube podatkov in da se torej ključi pravilno prenašajo.

TadejM 18. 1. 2016, 19.25

Iz dokumenta je razvidno, da so v podjetju ETSI razvili štiri algoritme:

- TEA1

- TEA2

- TEA3

- TEA4

Dodatno piše: "TEA1 is implemented in the majority of TETRA networks".

TEA2: for use exclusively in the European Union and related countries.

Zgoraj naštete algoritme nadzoruje organizacija SFPG:

"The TETRA and Critical Communications Association is the custodian for the TEA2

algorithm. Custodianship is entrusted to the chair of the TCCA Security and Fraud

Prevention Group (SFPG)."

Za AVTENTIKACIJO uporabljajo svoj algoritem:

"TETRA Authentication and Key Management Algorithms set (TAA1)"

Za SIMETRIČNO enkripcijo uporabljajo IDEA in AES:

"Additionally, more details on implementation of end-to-end encryption for speech ... including sample implementations

for two algorithms, IDEA and AES."

Več o IDEA: https://en.wikipedia.org/wiki/International_Data_Encryption_Algorithm

Več o AES: https://en.wikipedia.org/wiki/Advanced_Encryption_Standard

Torej najprej vzpostavijo asimetrično enkripcijo (TAA1) in nato simetrično (verjetno AES). Natančneje ne piše, kako dejansko to poteka, ker je "confidetiality". Sklepam, da v prvi fazi (asimetrične enkripcije) se izmenjajo enkripcijski ključi, potem pa za simetrično enkripcijo se enkriptirajo "data stream". Ključno je, da se prva faza opravi brez napak (potrebna določena zanesljivost delovanja), pri drugi fazi (simetrična enkripcija) pa ni tako pomembno, če se kakšen podatek (data stream) izgubi, pač za delček sekunde nimaš podatkov, kaj je nekdo rekel kot da bi bil šum.

Bolj mi je zanimovo tole:

"The standard TETRA Encryption Algorithms can be obtained under Confidentiality

and restricted usage undertakings from the relevant Custodian."

in enako za avtentikacijo:

"This undertaking requires, among other things, that TAA1 is implemented in such a

way that it is difficult to recover its design from the implementation."

Mene moti, da se ne razkrijejo algoritmi, s katerimi se šifrira mrežni promet. Če imaš namreč dober algoritem, potem se bahaš s tem, kako je narejen in varnostni strokovnjaki lahko potem potrdijo, da nima smisla vdirati v sistem, ker je nezlomljiv.

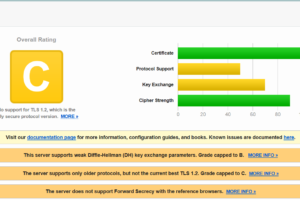

Na primer, če pogledamo spletno stran: https://www.eff.org/secure-messaging-scorecard kako so ocenjevali program za klepet ali telefonski pogovor. Več kriterijev:

1. Encrypted in tranzit - torej ali je promet zašifriran v toku od uporabnika do strežnika tako, da prestrežen promet (v tranzitu) npr. Telekom - vidi samo šifrirano besedilo. Glede na to, da je algoritem neznan, ne vemo, kako dejansko poteka enkripcija.

2. Encrypted so the provider can’t read it - torej podatki se zašifrirajo pri uporabniku in se dešifrirajo pri drugem uporabniku (s katerim se pogovarjamo/klepetamo). Običajno deluje takole: šifrirano pri uporabniku --> poslano k strežniku in odšifirano (tako lahko promet vidi ponudnik storitve) --> zašifrirano pri ponudniku storitve --> poslano drugemo uporabniku in odšifrirano. V tej točki pa pomeni, da se podatki šifrirajo pri uporabniku in se odšifrirajo pri drugem uporabniku, tako da vmesni ponudnik storitve ne vidi prometa (temu se reče tudi end-to-end encryption torej šifriranje dveh končnih uporabnikov brez posrednika ponudnika storitve). V dokumentu je sicer navedeno nekaj o end-to-end, vendar ne vemo ali to resnično tako poteka ali ne, ker je algoritem skrit.

3. Can you verify contacts’ identities - ali lahko preverim identiteto osebe, s katero se pogovarjam. Tole je pomembno, da ne bi katera druga oseba se izdajala, da se jaz pogovarjam z želeno tretjo osebo. Za TETRO ne vemo.

4. Are past comms secure if your keys are stolen - to pomeni, če nekdo prisluškuje mrežnemu prometu in promet snema, potem pa se dokoplje (po sodni poti ali pa da jih ukrade) do asimetričnih ključev ali lahko pretekli promet odšifira. Algoritem mora biti tako narejen, da pretekli promet ni mogoče odšifrirati. Temu se strokovno reče tudi Forward Secrecy: https://en.wikipedia.org/wiki/Perfect_forward_secrecy Za TETRO ni znano, kako poteka enkripcija in ali je Forward Secrecy uveden ali ne.

5. Is the code open to independent review - ali je programska koda odprta za neodvisni pregled. Iz dokumenta je razvidno, da ne, saj skrivajo kako je algoritem napisan. Torej ne vem ali je dobro napisan ali ne. Za to je potreben neodvisni pregled. V dokumentu se sicer sklicujejo, da imajo organizacijo, ki to preverja, vendar če nekomu plačaš, da preveri kodo, to ni isto kot neodivsni pregled.

6. Is security design properly documented - ali je varnostni sistem ustrezno dokumentiran. Za TETRO ne vemo, ker nimamo dostopa do podatkov, so zaupni.

7. Has there been any recent code audit - ali je bila v zadnjem času narejena revizija kode. Za TETRO ne vemo.

Problematično je to, da je vse tako zelo skrito. Tako za TETRO ne vemo ali je varna ali ne. Naloženo nam je le, da zaupamo podjetju, ki so ga najeli za preverjanje algoritma.

Zakaj je to problematično. Poglejmo en enostavni primer. Na primer imamo trgovino, kjer je na vhodnih vratih napisano. Uporabljamo sledeči sistem varnosti:

a) Vhodna steklena vrata so iz 5 mm nelomljivega in nemogoče vrtanega stekla.

b) Infra-rdeči senzor

c) Video kamera.

d) Nočna video kamera.

e) Alarm.

f) Za njimi 2 cm debela jeklena ograja.

g) Za njimi senzor premikanja.

h) Za njimi ponovno steklena vrata.

i) Trije psi dobermani.

j) Ponovno steklena nelomljiva vrata.

k) Redni 15 minutni obhodi varnostne službe.

Seveda gre v tem primeru za pretiravanje, vendar ali bi narkoman se sploh lotil vloma v takšno trgovino? Ne, pa ne zato, ker bi verjel napisu, ampak ker lahko enostavno preveri ali sistem resnično deluje. Ali je steklena ograja, ali je jeklena ograja, ali vidi pse domermane, ali so kamere nameščene itd. Torej sistem je pregleden in nima smisla vdirati v takšen sistem, ker v 15 minutah (redni obhodi varnostnikov) ni mogoče vdreti v tako dobro varovan sistem.

Sedaj pa poglejmo, drug primer, na vratih piše "Varovano". Sedaj pa ne vemo ali je ta sistem resnično varen ali ni. Torej lahko samo zaupamo, da je varen, preveriti pa nihče ne more, razen nepridipravov, ki bi pač poskusili vdreti v sistem. Takšen sistem bo veliko prej podvržen poskusu vdiranja, kot pa sistem, kjer je jasno, da vdiranje nima smisla, ker bi zapravili preveč denarja, pa zelo verjetno bi nas hitro dobili in nam preprečili vdor.

Torej ključno vprašanje je, zakaj se varnostni algoritmi skrivajo? Ne pravim, da je varnost TETRE slaba, ne vemo pa ali je resnično dobra.